Эксперты Kaspersky ICS CERT провели расследование серии атак с использованием вируса-шифровальщика Cring. Среди жертв оказались промышленные предприятия в странах Европы, у которых хакеры вымогали биткоины.

Атаки произошли в начале 2021 года и по крайней мере в одном случае привели к временной остановке производства на двух итальянских заводах международного промышленного холдинга с головным офисом в Германии.

Исследователи выяснили, что для проникновения в систему шифровальщик Cring использовал уязвимость в VPN-серверах Fortigate. Она позволяет злоумышленнику без аутентификации подключиться к устройству и удаленно получить доступ к файлу сеанса, который содержит имя пользователя и пароль в открытом виде.

Проблема была исправлена производителем в 2019 году, но до сих пор не все владельцы устройств их обновили. Осенью 2020 года на форумах в даркнете начали появляться предложения о покупке базы IP-адресов уязвимых устройств.

Получив доступ к первой системе в корпоративной сети, операторы Cring использовали утилиту Mimikatz для кражи учетных записей пользователей Windows, ранее выполнивших вход на первоначально скомпрометированном компьютере. С ее помощью злоумышленникам удалось похитить учетные данные доменного администратора.

Затем хакеры выбрали несколько систем, которые сочли важными для функционирования промышленного предприятия, и запустили на них шифровальщик Cring.

Схема атаки. Данные: Лаборатория Касперского.

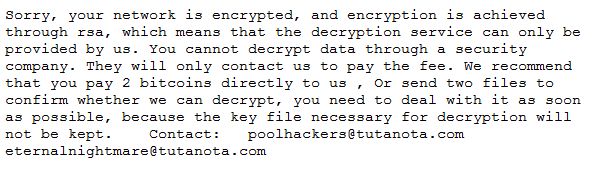

За восстановление доступа к зашифрованным серверам операторы вредоноса потребовали выкуп в размере 2 BTC.

Сообщение с требованием выкупа. Данные: Лаборатория Касперского.

Различные детали атаки указывают, что злоумышленники тщательно изучили инфраструктуру атакуемой организации.

«Скрипты злоумышленников маскировали активность вредоносного ПО под работу защитного решения, используемого на предприятии, и завершали процессы серверов баз данных (Microsoft SQL Server) и систем резервного копирования (Veeam), используемых на системах, которые были выбраны для шифрования», — добавили в Kaspersky ICS CERT.

Для предотвращения атак специалисты компании рекомендуют своевременно обновлять антивирусные базы и программные модули защитных решений, используемых на устройствах.

Напомним, в конце марта внутренние системы канадского производителя устройств Интернета вещей Sierra Wireless оказались парализованы из-за атаки вируса-шифровальщика.

Неназванный вредонос зашифровал внутреннюю сеть компании, из-за чего сотрудники лишились доступа к документам и системам, связанным с производством и планированием.

Источник